Arkadaşlar merhaba bu konuda sizlere NMAP aracından bahsedicem. 1997 yılından beri geliştirilmeye devam eden bu araç, Bilgi Toplama Çalışmaları ve Güvenlik Açığı Analiz kategorilerinde yüzlerce işlem gerçekleştirebiliyor.

Kali Linux 2019.4'e kurulu olarak gelmektedir.

Benim bu konuda size aktarmak istediğim şey, Bilgi Toplama Çalışmaları kategorisinden sadece bir kaç örnek. Bu araç hakkındaki en detaylı bilgiyi, burdan alabilirsiniz.

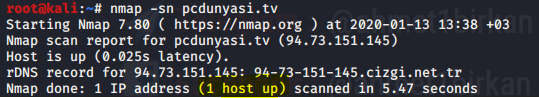

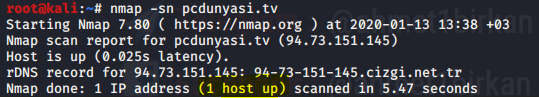

IP adres yerine Domain bilgiside yazılır. Bu durumda nmap önce domainden IP adres bilgisini öğrenir ve sonrasında IP adresini kullanarak işlemi gerçekleştirir.

IP adres yerine Domain bilgiside yazılır. Bu durumda nmap önce domainden IP adres bilgisini öğrenir ve sonrasında IP adresini kullanarak işlemi gerçekleştirir.

Kali Linux 2019.4'e kurulu olarak gelmektedir.

Benim bu konuda size aktarmak istediğim şey, Bilgi Toplama Çalışmaları kategorisinden sadece bir kaç örnek. Bu araç hakkındaki en detaylı bilgiyi, burdan alabilirsiniz.

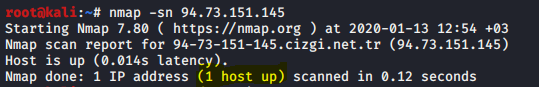

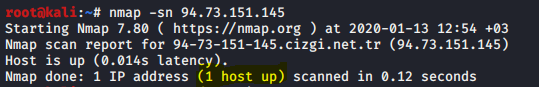

Aktif Cihazları Öğrenmek(1. Örnek)

Yerel veya dış ağ farketmeksizin, herhangi bir IP adres bilgisine gerçekleştireceği tarama sonucunda açık veya kapalı olduğunu öğrenebilir. Bunun için NMAP’de (-sn) parametreleri kullanılır.

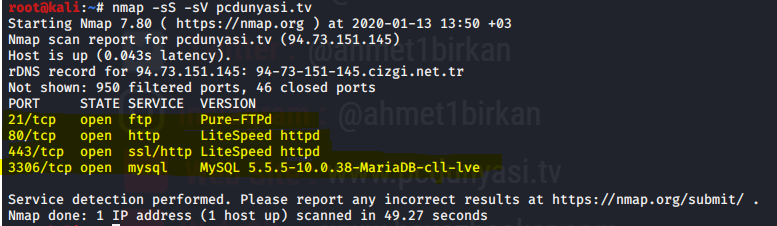

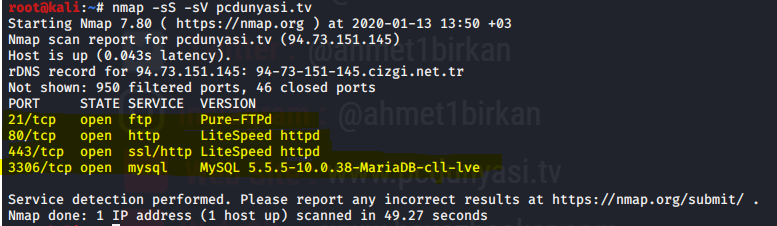

Açık Portlar; Servis ve Versiyon Bilgisi Öğrenmek (2. Örnek)

Yerel veya dış ağ farketmeksizin, nmap aracı kullanılarak hedefteki açık portlar, bu portları kullanan uygulamalar ve versiyon bilgileri öğrenilebilir. Bu amaç için nmapte (-sS -sV) parametreleri birlikte kullanılır.

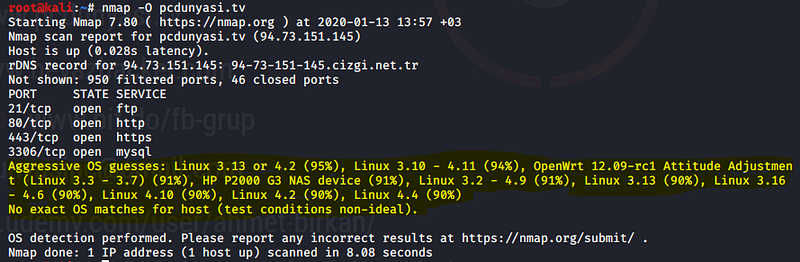

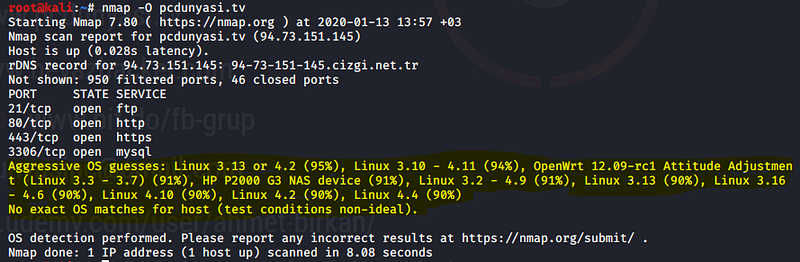

İşletim Sistemi Öğrenmek (3. Örnek)

Yerel ve dış ağ farketmeksizin, nmap aracı kullanılarak hedefin kullanmış olduğu işletim sistemi öğrenilebilir. Bu amaç için (-O) parametresi kullanılır. Nmap aracı bu bilgiyi elde edebilmek için, hedefe çeşitli sorgular göndererek gelen cevaba göre bi oran belirleyerek bize gösterir. En yüksek orana sahip değeri kabul edebiliriz

2. Örneğe ek olarak testlerde en çok kullanılan yöntem olduğunu ve -sS parametresi 3 lü el sıkışması tamamlanmadığı için firewall da log birakmiyor. Ayrıca birde -D RND:10 komutu eklenirse aynı anda 10 farklı ip den paket göndererek loglarda karmaşıklık oluşturabiliriz.

YanıtlaSil